目次

-

1 はじめに

-

2 改正法施行の影響と施行直後の状況

-

3 個人データ漏えい等の「おそれ」と第三者からの連絡

-

4 「漏えい元基準」が与える実務上の影響

-

5 「漏えい元基準」とリスト型攻撃

-

6 最近の脅威① ランサムウェア

-

7 最近の脅威② マルウェア「Emotet」

-

8 最後に

1 はじめに

本日の対談のテーマは、個人データの漏えい等となります。外部ゲストとして、一般社団法人JPCERTコーディネーションセンター(JPCERT/CC)の早期警戒グループマネージャーの佐々木勇人さんをお呼びしています。佐々木さん、どうぞよろしくお願い致します。

よろしくお願いします。

佐々木さんは、私が内閣官房内閣サイバーセキュリティセンター(NISC)で任期付職員として働いていたときに大変お世話になった方であり、弁護士に戻ってからも大変お世話になっております。さて、セキュリティ業界の人にとっては、JPCERT/CC(ジェイピーサート・シーシー)を知らないなんてモグリだろうと思いますが(笑)、この対談を読まれる方の中にはJPCERT/CCを知らない人もいるかもしれないので、JPCERT/CCという組織が何をしているのか、簡単にご紹介いただけないでしょうか。

JPCERT/CCは、不正アクセスやサービス妨害といったセキュリティインシデントについて、予防のための注意喚起などの情報発信、インシデント発生時の初動対応の支援、発生状況の把握、手口の分析、再発防止のための検討や助言等を技術的な立場から行っています。一般社団法人ではありますが、営利を目的とする団体ではなく、特定の政府機関や企業から独立した中立の組織として、攻撃被害低減のための国内外の官民間の調整も日本の窓口として担っています。公的機関との繋がりも多く、法令等で特定業務を行う組織として指定されたり、経済産業省や、蔦さんがいらっしゃったNISCから委託を受けて業務を行うこともあります。本日のテーマとなっている個人データの漏えい等との関係でも、個人情報保護委員会と連携しています。例えば、新しい攻撃手法による個人データの漏えい、滅失、毀損(以下「漏えい等」といいます)被害が多数発生し始めた場合、技術的なサポートや注意喚起等の情報発信による連携をしています。

ありがとうございます。佐々木さん自身のプロフィールについては、これがアップロードされたときに多分対談者のプロフィールが出ると思うので、そこを見てもらうということで。さて、これは豆知識ですが、NISCとの関係で申し上げると、サイバーセキュリティ基本法31条は、サイバーセキュリティ戦略本部の事務を政令で指定する法人に委託できる旨を定めております。これを受けて、サイバーセキュリティ基本法施行令5条(※1)に、指定法人としてJPCERT/CCが出てきます。一般社団法人であり、かつ、アルファベットが出てくるという結構レアな法令の条文だと思うので、ご関心があれば是非見てください。

余談ですが、電気通信事業法164条にIPアドレスが出てきますが、これも条文上はカタカナで「アイ・ピー・アドレス」ですよね。

仰るとおりです。法令の条文ってそうそうアルファベット使いませんよね。

2 改正法施行の影響と施行直後の状況

ではそろそろ本題に入ります。ご承知のとおり、2020年の個人情報保護法改正により、一定の条件を満たす個人データの漏えい等及びその「おそれ」が発生した場合には、原則として個人情報保護委員会へ報告する義務と、本人への通知義務が導入され(個人情報保護法26条)、2022年4月1日から施行されました。報告は、個人情報保護委員会ウェブサイトのフォームを用いて行う必要がありますが、弊所でも早速様々なご相談を受けています。報告の対象となる事態の中で一例を挙げると、サイバー攻撃など、「不正の目的をもって」行われたおそれがある個人データの漏えい等については、即座に報告義務の対象となってしまいます(個人情報保護法施行規則7条3号)。その関係で佐々木さんにお伺いしたいのですが、インシデント対応を行う中で、この法改正が実務に影響していると思うところはありますでしょうか。

施行されたばかりということもあると思いますが、まだ周知が足りておらず、改正前と同じ対応をしている事業者が多い印象を持っています。個人情報保護委員会への報告義務は、速報と確報の2段階になっており、速報は、ガイドライン(通則編)によれば、インシデント発生から3~5日以内が目安となっているはずですが、実際の現場でそれが意識されているかというと、必ずしもそうではないように思います。マルウェアEmotet(エモテット)やランサムウェアなど、今までの初動対応のスピード感ではこうした制度上の報告に間に合わないような類型の攻撃も増えています。

おっと待ってください、今、それだけで各々数時間は対談できる単語が2つほど飛び出しましたが、それはちょっと後でお話をさせてください(笑)。さて、私の方でも、個人データ漏えい等に関する相談を受けた際に、速報は3~5日以内が目安ですよ、と申し上げるのですが、企業によって受け止めの温度感が違う印象を持っています。速報を適切に実施しておかないと、確報が間に合わなくなるのでは…ということが懸念されますね。 そういえば、こうした施行直後の過渡期ならではの論点だと思っていますが、例えば、サイバー攻撃が起こったのが2022年3月の改正法施行前であった一方で、サイバー攻撃を実際に認識したのが2022年4月以降の改正法施行後、というケースがあり得ます。この場合、改正法が適用されて報告義務があるのかどうかは明確ではないように思いますが、田中弁護士、どう思われますか。

私もそれはよく聞かれます。条文を見ると、26条は一定の要件を満たす個人データの漏えい等の事態が「生じたときは」、となっているので、客観的な事象の発生を基準にしているように思います。つまり、改正法施行前に発生した事象については改正法の適用対象外ということですね。ただ気になるのは、個人情報保護法施行規則8条1項やガイドライン(通則編)の26条の箇所では、報告対象事態を「知った」後に報告せよとなっていて、事象の発生を認識した時点という主観的な認識を基準にしているようにも見えるんですよね…。

私もそこが気になっています。しかし、私も田中弁護士に同意で、まずは条文から出発すべきだと思うので、客観的な事象の発生時点がベースなんだろうと思います。施行規則やガイドラインの「知った」という記述は、発生した事象に関する報告義務発生の起算点を示すものと考えれば、法令の文言との整合性も取れるのかな、と思います。 ただ気になるのは、サイバー攻撃の場合って、半年前とか1年前に実は攻撃が発生していたというケースもあります。例えば、改正法施行後の2022年6月にサイバー攻撃による個人データ漏えいが発生していて、それを2022年12月に知った場合は、知った時点から3~5日以内に速報、60日以内に確報ということになります。これは違和感ないのですが、改正法施行前の2022年3月にサイバー攻撃が発生していたことを2022年12月に知ったという場合、事象の発生が2022年3月なので改正法が適用されません、というのは何となく違和感が残ります。この点に関連して、2020年改正法の立案も担当していた小川弁護士、いかがでしょうか。

まず26条の「生じたときは」という文言は、電気通信事業法28条の重大な事故の報告などの用例にならったものですが、当初から報告義務が生じるのは、漏えい等の事態を認識した時点と考えられており、この点を明確にするために、個人情報保護法施行規則8条1項では、「前条各号に定める事態を知った後、速やかに、」と規定されました。 改正法施行前に発生し、改正法施行後に漏えい等事案については、確かに条文上明確でなく解釈問題となりますが、客観的な発生時点をベースに、認識の時点で義務が生じる時点を限定していると考えれば、改正法施行前に発生したものは対象外ということになるかと思います。ただ、実際の漏えい等事案では、客観的な発生時点も必ずしも明らかではなく、事実認定の問題も生じるかなと思います。

サイバー攻撃の場合は、不正アクセスが1回あってそれで終わり、というわけじゃなくて、いつでも侵入できる状態が継続しているようにも思うので、そうすると、2022年4月以降も不正の目的を持った個人データの漏えいのおそれが継続していた、つまり、改正法は適用されると考えることもできそうですね。

仰るとおりだと思います。そのあたりは、個人データ漏えいの蓋然性をまさに個別具体のケースに応じて判断するということになるんでしょうね。実務上の対処としては、改正法が適用されるかどうかは断定できないが報告した方が良い、と申し上げることになりそうです。

3 個人データ漏えい等の「おそれ」と第三者からの連絡

先ほども少し触れましたが、個人情報保護法26条の報告対象事態は、一定の条件を満たす個人データの漏えい等の「おそれ」がある場合も対象になっています。おそれとは、漏えい等が疑われるものの確証がない場合といわれていますが、サイバー攻撃事案における「おそれ」については、ガイドライン(通則編)にいくつか具体的な事例が挙げられています。この事例の一つがJPCERT/CCさんとの関係でも興味深いと思っておりまして、「不正検知を行う公的機関、セキュリティ・サービス・プロバイダ、専門家等の第三者から、漏えいのおそれについて、一定の根拠に基づく連絡を受けた場合」というものがあります。第三者による連絡をトリガーにするということで特殊な事例だと思います。 佐々木さんにお伺いしますが、ここにいう「第三者」には、ストレートにJPCERT/CCさんが入ると思います。実際にJPCERT/CCから企業に対してこのような連絡をするケースは多いのでしょうか。

はい、相当数あります。国内外の専門機関等との連携や調査により、明らかに非公知であるはずの情報が外部に漏えいしてしまっていることをJPCERT/CCにおいて認知する場合があり、そうした場合は漏えい元と思われる企業に対して個別に連絡しています。漏えいしている情報は、具体的には、顧客情報のほか、企業のユーザーのアカウント情報や、社員が利用していると思われるSSL-VPN等のアカウント情報などが多いです。こうしたアカウント情報が漏えいしていると、なりすましによる不正ログインの危険が高まります。実際に、アカウント情報を使った不正アクセスが国内外で発生している旨も注意喚起としてお伝えすることもあります。

JPCERT/CCから連絡をする際には、企業側も適切に情報提供を受けられるようにしておくことが必要だと思うのですが、JPCERT/CCとしては通常どういったルートで連絡をされるのでしょうか。

JPCERT/CCから連絡する場合、個別に担当者等の連絡先を知っているなら直接伝えるのですが、そうではない場合は、企業のドメイン情報を見ます。WHOISサービスで個別のドメインに登録されている「技術連絡担当者」や「登録担当者」欄に記載された連絡先宛てに連絡することが通例です。念のため補足ですが、WHOISとは、ドメイン名の登録情報を検索できるようにするためのインターネット上の取り決め、またはその検索サービスで、「.jp」ドメインであれば、JPRSが登録情報の検索サービスを提供しています。JPCERT/CCは、WHOISの情報を見て連絡を試みるのですが、この登録情報がしばらくの間更新されておらず、連絡したくてもできないというケースが残念ながらそれなりに発生していますので、皆様には是非、WHOIS登録情報を適切にメンテナンスしていただければと思います。

WHOIS情報はユーザーが普段見るところではないので、メンテナンスが後回しになりがちなのかもしれませんが、適切な情報提供を受けるためには普段から適切にメンテナンスしておく必要がありますね。これに関連してですが、ガイドラインの事例は、「漏えいのおそれについて、一定の根拠に基づく連絡を受けた場合」とされており、パブリックコメントに関する個人情報保護委員会の見解を見るに、脆弱性があることの連絡をするだけでは「漏えいのおそれ」についての連絡ではないと解されています(※2)。ここは誤解がないようにしたいと思っておりまして、脆弱性があるということは、確かにそれだけで直ちに個人データ漏えい等の蓋然性が高いまでは言えないかもしれませんが、脆弱性を放置すれば結局のところ不正アクセスやデータの漏えいに繋がりますので、脆弱性に関する連絡を受けた段階では、個人情報保護委員会への報告が法的な義務とはならずとも、対応することは必要だと思っております。佐々木さんにこのあたりについてコメントいただきたいのですがいかがでしょうか。

仰るとおり、JPCERT/CCからは、漏えい等のおそれだけではなく、脆弱性がある旨の連絡をすることもあります。例えば、外から古いバージョンのソフトウェアを使っていることが見えた場合などですね。確かに、この場合であれば、直ちに不正アクセスなどの攻撃が起きていない場合もあります。しかし、脆弱性に関しては、JPCERT/CCを含む様々なセキュリティ機関等から注意喚起が発出されることが通例ですが、その注意喚起に、既にこの脆弱性を用いた攻撃が観測されている、という情報がセットで出ている場合は要注意です。JPCERT/CCなどから脆弱性がある旨の個別連絡を行ったときに、その脆弱性を突いた攻撃が既に観測されているという情報も入っている場合は、もはやその脆弱性を使って不正アクセス等されている可能性が十分にあることを前提に対応いただきたいと思います。 もちろん、特定の脆弱性を用いた攻撃が観測されており、御社が攻撃されている可能性が高い又は御社の情報と思われるものの漏えいを確認しているとJPCERT/CCから連絡を受けた場合は、漏えい等の「おそれ」があることはもちろん、漏えいがほぼ確定していることを前提に直ちに調査を始めていただきたいと思います。

①単に脆弱性がある、②その脆弱性を使った攻撃が既に観測されている、③その脆弱性を使って御社が攻撃を受けている、というように、脆弱性がある旨の連絡にも色々あるということですね。今は個人情報保護法との関係だけを見ておりますが、例えば、脆弱性があることの連絡を受けたのにそれを放置して、それが原因で自分が攻撃者の踏み台にされてしまい、第三者への不正アクセスが発生し損害が生じたというケースを想定すると、「脆弱性があることの連絡を受けたのに放置した」という事実が過失となって、第三者から損害賠償請求を受けるリスクもあると思います。個人情報保護法だけではなく、様々な法的関係を検討する必要もあると思っています。

そうですね、個人データの漏えい等のインシデントにおいて、個人情報保護法は、問題になる法律の一つでしかないということですね。個人データの漏えい等が発生した場合には、当局の他にも、取引先、委託先、委託元、ユーザーといった色んな関係者がいますから、その関係者との関係で論点となり得る賠償リスク等を常に意識する必要があります。

4 「漏えい元基準」が与える実務上の影響

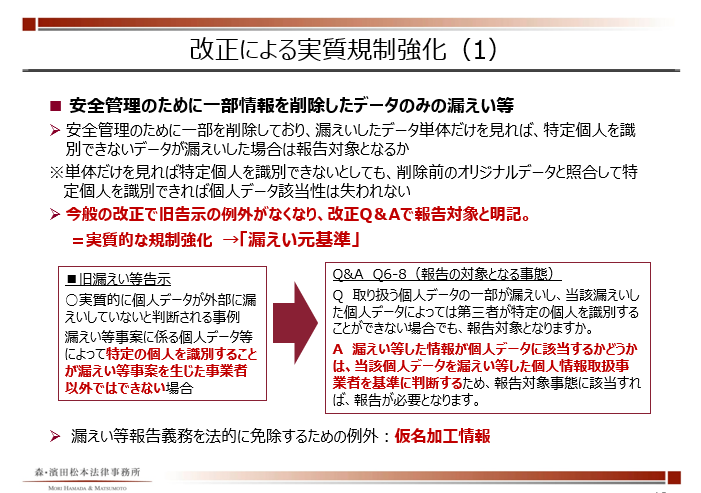

私が配信させていただいたセミナー動画でも触れましたが、改正による実質的規制強化の点、これは是非議論させてください。この記事がアップロードされた際に画像が貼り付けられているはず。

改正前は、告示に基づく努力義務として、個人情報保護委員会への報告等が定められていました。その告示では、漏えいしたデータだけを見ても特定の個人を識別できない場合には、「実質的に個人データが外部に漏えいしていない」ということで、個人情報保護委員会への報告は不要とされていました。今回の改正で、パラダイムシフトと言ってもいいぐらい大幅な方向転換をしておりまして、「個人データに該当するかどうかは、当該個人データを漏えい等した個人情報取扱事業者を基準に判断する」となっています。要は、漏えいしたデータだけを見て特定個人を識別できなくても、漏えいした企業が他の情報と紐付けて特定個人を識別できるなら個人データの漏えいとして扱わないといけないということがQ&Aで明記されています。スライドにもあるとおり、強調するために敢えて「漏えい元基準」とラベリングして呼んでいます。小川弁護士、なぜこのような転換が行われたのでしょうか。

個人データの第三者提供を行う際に、提供元と提供先のどちらを基準に個人データ該当性を考えるか、という論点があって、こちらは提供元を基準に考えるというのが、個人情報保護委員会の立場です。いわゆる提供元基準ですね。つまり、提供先にとって個人データでなくても、提供元にとって個人データであれば、それは個人データの提供として扱わないといけないことになります。この考え方自体にも議論がありますが、提供と漏えいの区別が微妙な事例もありますし、提供元基準を一貫させる立場から、今回の改正にあたって提供元基準の考え方を個人データの漏えいについても当てはめた、ということかと思います。

漏えい先がどんな情報をもっているかは正直分からないということが考慮されたのかな、と思います。漏えい先基準で考えると、おそらく漏えい先では特定の個人は識別できないだろうということの予測に基づいた基準になってしまうため、そうならないように、自分を基準に考える漏えい元基準説を採用しているということなのかなと思います。

一貫させたいというところはわからなくはないのですが、実際のところ、これは本当に厳しい改正をいきなりぶち込んだな、という印象を持っております。極端な例を挙げますが、例えば、氏名、メールアドレス、社員ID(社内で整理用としてのみ利用)をデータベースで管理しているときに、社員IDだけが漏えいした場合、社外の人が社員IDだけを見ても誰のことなのかさっぱりわかりませんが、漏えいした企業としては、データベースを見れば社員IDから特定個人を識別できますので、社員IDは個人データの一部ということになります。そして、漏えいした社員IDが1000件を超えてたらその時点で報告義務の対象となります。

漏えいしたデータのみでは特定個人を識別できるかどうか微妙なケースもあるので、そういう場合に幅広に報告して欲しい、ということなのかもしれませんね。さすがに、社員IDだけ漏れましたという場合は、プライバシー性も低いので、報告を受けた個人情報保護委員会も特段リアクションはしないように思います。

幅広に報告するのは構わないのですが、社員IDだけ漏えいしたケースみたいに、報告する方もされる方も手間が増えるだけ、というのは何とかならないかな、と思います。

立法論になるかもしれませんが、誰を基準にするかで画一的に決めるのではなく、本人の権利利益侵害のおそれの度合いという観点からケースバイケースで実質的に判断できる余地を残してもよいと思います。旧告示は、漏えい元基準説を採用していなかったものの、当該事業者以外では特定の個人を識別できない場合であっても、例外として、当該情報のみで「本人に被害が生じるおそれのある情報が漏えい等した場合」には、やはり漏えい等に該当するとしていました。このことも、結局は事案ごとの実質的な判断が必要であることを示唆しているように見受けられます。 確かに、今回の改正法で漏えい等報告を義務化したことに伴い、画一的な判断基準を設けるべきという意識が背景にあることは理解できますが、例えばGDPRにおいても、自然人の権利及び自由に対するリスクを発生させるおそれがない場合は(“unlikely to result in a risk to the rights and freedoms of natural persons”)監督機関への報告は不要とされていますよね。高度な暗号化(個人情報保護法施行規則7条1号括弧書に相当)といったケースも、GDPRでは、この抽象的な要件該当性の中で判断されることになります。 今回の改正法では、個人データに該当しても仮名加工情報であれば漏えい等報告が免除されることが明記されています(個人情報保護法41条9項)。これと平仄を合わせる意味でも、本人の権利利益侵害のおそれの度合いという観点から合理的な結論を導き出せるような解釈ないし立法上の手当てはあっても良いのではないかと思います。

強く同意します。今の点に関して、仮名加工情報は確かに報告義務が除外されていますが、この制度って、「私はこれを仮名加工情報にします!」という意思をもって加工しないと使えないのがネックですよね。仮名加工情報の加工基準は比較的緩いので、安全管理のために一部の情報を削っていれば、結果的に仮名加工情報の加工基準を満たしているケースが多いです。それと同じように、漏えいしたデータだけを見ると、オリジナルのデータと比較したときに仮名加工情報の加工基準を結果的に満たしているケースが結構あると思うんですよね。データの内容、つまり、本人の権利利益の侵害の程度としては仮名加工情報と同じなのに、仮名加工情報にする意思をもって加工したかどうかだけで義務の有無が変わるというのは違和感があります。ここからちょっと悪いことも考えることができそうで、北山弁護士に確認しておきたいのですが、漏えいしたデータがたまたま仮名加工情報の基準を満たしていたというケースで、「実はこれ仮名加工情報だったんです!」と後から仮名加工情報だったことにするのはどうでしょうか。「事後的仮名加工情報」といいますか。まぁダメだと思いますけど。

変なスキームを作らないでください(笑)、そりゃダメでしょう。今仰っていただいたのは、仮名加工情報を「作成するとき」に、仮名加工情報として取り扱おうとしていなければならないという解釈の箇所だと思いますが、これはあくまで作成するその時点で意思が必要ということですので、後から実は意思があったというのは通用しないと思います。

すいません、言ってみただけです。頭の体操と思っていただければ。さて、先ほど岡田弁護士から立法論かもしれないが、という示唆がありましたが、私としても、本人の権利利益の侵害がほとんどないと言えるような軽微な事故については、そもそも報告することを不要とするか、そうでなくとも、例えば、電気通信事業法で定められている事故発生時の四半期報告制度(電気通信事業報告規則7条の3参照)のように、軽微な事故に関する特則があれば良いな、と思っております。データ漏えいが起こった現場で、皆がこの漏えい元基準を完全に把握して対応しているとは思えないのですが、佐々木さんの所感としてはいかがですか。

インシデント対応支援をしている被害組織においても、漏えいした情報の個人情報保護法やGDPR上の「解釈」で混乱しているケースが確かにあります。改正法自体の周知はもちろん、実務上影響が大きい法解釈についても周知も必要ですね。 それに関連しますが、多いのはアカウント情報の窃取です。昔から、オンラインサービスのユーザーのアカウント情報が窃取される被害は多く発生していましたが、こうした顧客情報の漏えいだけでなく、社員に関する情報の漏えいも多くなっています。例えば、社員がリモートアクセス時に使うSSL-VPNアカウントや、ブラウザからログインするウェブメールやクラウドストレージサービスのアカウントに関するID・パスワード等ですね。従来は社内サーバーとして稼働していたものが、クラウドサービスにログインするという方向に移行しつつあるのですが、それによって、アカウント情報さえあれば、攻撃者もアクセスできる「攻撃対象」になってしまいました。攻撃者はフィッシング等によって、IDとパスワードのセット情報をより多く入手し、または別の攻撃者に転売するようになりました。

田中弁護士、ID・パスワード等の個人データ該当性についてはいかがでしょうか。基本的に当たるということになりそうですが。

そうですね。まず、ID自体が単体でも個人データにあたる電子メールアドレスだったりすると、IDだけが漏れた場合でも、それ自体で当然に単体で個人データの漏えいですね。そして、仮に、ID自体が英数字の羅列のようなものであって、IDだけが漏れた場合だとしても、漏えい元ではそのIDを個人データとして管理しているはずなので、結局、個人データの漏えいになりますね。さらに、IDとパスワードのセットが漏れてしまえば、なりすましによる不正ログインの危険が高まりますので、不正ログインした場合に閲覧できる情報についても、漏えいの「おそれ」があるケースも多くなりそうです。

5 「漏えい元基準」とリスト型攻撃

関連して触れておきたいのは、いわゆるリスト型攻撃ですね。簡単に解説すると、リスト型攻撃とは、さっき佐々木さんからお話のあったフィッシングなどによって窃取したID・パスワードのリストを使って、他のサービスへの不正ログインを試みるものです。IDやパスワードについては、色んなサービスで同じものを使い回している人が多いので、使い回しが多ければ多いほど、リスト型攻撃による被害を受ける可能性が高くなってしまうという関係にあります。大きなサービスだと、1日あたり数アカウントの情報が、このリスト型攻撃によって漏えいしているとも聞いたことがあります。リスト型攻撃は、第三者による明確な悪意をもった不正ログインですので、「不正の目的」であることは明白です。つまり、1件でも個人データが漏えいすれば、報告対象事態となります。ID・パスワードについては、先ほどの田中弁護士の話にもありましたが、事業者が他の特定個人を識別できる情報とともに管理しているでしょうから、ID・パスワードが漏えいした時点で、漏えい元基準に基づけば個人データの漏えいになります。

リスト型攻撃による不正ログインが成功しただけだと、そのサービスを提供している事業者からIDとパスワードが攻撃者に流出したわけではないと解釈する余地もあるように思います。

私としては、不正ログインが成功した時点で、そのサービスを提供している事業者のユーザーの認証情報を攻撃者が取得してしまっているので、漏えいに該当するのではないかな、と思っています。もちろん異なる見解もあろうかと思いますが。ただし、この時点では漏えいに該当しないと考えたとしても、ID・パスでログインできるサービスは、ログインした後にユーザー情報を閲覧できることも多いので、結局のところ、不正ログインが成功した時点で、閲覧できる可能性がある情報の漏えいの「おそれ」は発生してしまっているように思います。今の議論が問題となりうるのは、不正ログインをシステムで検知する等して即座にブロックしたようなケースですね。この場合は、攻撃者による不正ログイン自体は成功してしまっていますが、ログイン後に閲覧できる情報等の漏えい又は漏えいのおそれはないと評価することも可能と思われます。

そうすると、ログインした後に閲覧できる情報が非常に限られている場合は、個人データの漏えいのおそれがないという場合もありえそうですね。

ただ、結局ここでまた漏えい元基準が絶妙な効果を発揮しちゃうんですよね。大抵のウェブサービスって、ログインした後に、ユーザーネームとかユーザーIDが表示されることがほとんどだと思うんですが、これも漏えい元基準に基づけば個人データになりますので、ログイン後にユーザーネームやユーザーIDを閲覧できてしまうと、結局その時点で法的には個人データの漏えいになりますよね。

形式的にはそうなりますよね。多要素認証を入れるなどして、IDとパスワードだけでログインさせない、という対策をとるしかないのかもしれません。

一応解説すると、多要素認証とは、ID・パスワードという、知識による認証以外に、保有しているものや身体的特徴といった他の要素による認証を付加するものですね。2つの要素を用いる場合には二要素認証ということもあります。具体的には、保有しているスマートフォンを用いた端末認証や、指紋や顔の特徴による認証が挙げられます。ID・パスワードの後に、「秘密の質問」といった知識による認証を追加する場合もありますが、これはどちらも知識という同じ要素を用いて二段階の認証を行うものですので、二段階認証ということになります。 話を戻すと、多要素認証を入れるというのはリスト型攻撃を防止するために有効な手段と言えますが、これを導入することで、ユーザーの利便性が落ちる(ログインが面倒になる)というマイナス効果もあるように思うので、現時点では、まだ全ての事業者が導入できているものではないという印象を持っています。佐々木さん、リスト型攻撃への対策は現状どのような感じでしょうか。

直接的な原因は、やはりユーザーがID・パスワードを使い回してしまうということですので、JPCERT/CCとしても、ユーザー側に対してパスワードの使い回しをやめましょうという注意喚起を行ってきました。「STOP! パスワード使い回し!」という特設ページも作っています。ただ、どうしても呼びかけるだけでは限界があるように思っています。抜本的な対策の一つが多要素認証の導入ですね。仰っていただいたとおり、少し前は、導入を嫌がる傾向にありましたが、最近では、大手サービスが導入し始めていることもあり、ユーザー側も徐々に抵抗感が薄れてきているイメージがあります。リスト型攻撃は防ぐことが難しい類型の一つですので、導入を積極的に検討して欲しいと思っています。後これはJPCERT/CCとしてではなく個人的な見解ですが、パスワードの使い回しって、たくさんのパスワードを覚えていられないから使い回す、という背景があると思うので、パスワードの再発行手続が安全かつ速やかに行われるのであれば、「無理して短いパスワードを覚えたり、使いまわす」よりも「忘れてもいいから長いパスワードを使う」という考えに切り替えてもいいんじゃないかと思っています。例えば、1回くらいしか使わないサービスと普段から頻繁に使っていて金銭にも紐づくようなサービスとで同じID・パスワードを使っていて、1回くらいしか使わないサービスから漏えいした認証情報で後者のサービスに不正ログインされることが想定されます。それなら、1回くらいしか使わないサービスの方は、50文字ぐらいのめっちゃ長いパスワードにしてしまって、2回目以降のログインはパスワードの再発行手続をしてしまうという、ということもなくはないと思います。

なんと!その発想は全くなかったです。まさに、「逆に考えるんだ、『忘れちゃってもいいさ』と考えるんだ」ってやつですね。某奇妙な冒険のファンが喜びそうです(笑)。確かにパスワードの再発行手続は、結果的に多要素認証又は多段階認証になってるものが多いですもんね。ただ、再発行手続が適切であるという前提には注意しないといけないですね。まぁ、再発行手続が適切でないということは、それ自体がシステムの脆弱性であるようにも思いますが。

6 最近の脅威① ランサムウェア

さて、後で触れましょう、と先ほど申し上げたテーマにそろそろ言及しましょう。この対談の時間も限られていますので、詳細は別の機会があれば、ということにもなりそうですが、まずはランサムウェアから。皆様ご承知のとおり、近年のランサムウェアの脅威は極めて大きく、様々な企業が被害に遭っており、弊所も多数の相談を受けております。情報処理推進機構(IPA)が公開している「情報セキュリティ10大脅威2022」でも組織向けの脅威第1位ですね。近年のランサムウェア攻撃の特徴としては、単にデータを暗号化するだけではなく、情報を窃取してリークサイトに公開してしまうという点が挙げられるかと思います。ランサムウェアに関する論点は、身代金の支払いの関係を含め沢山あり、これだけで対談のテーマにできてしまいますが、時間の制約もあるので今回はあくまで個人情報保護法との関係に絞りたいと思います。嶋村弁護士、おさらいですが、こうした暴露型のランサムウェアに感染した場合、個人データの漏えい等の関係でどうなるか教えていただけますか。

暗号化した時点で個人データの「毀損」になり、情報が窃取されていれば「漏えい」に該当することになりますね。バックアップがあり復元できるような場合は「毀損」には該当しないとされています。ただ、個人情報保護法施行規則7条は、漏えい・滅失・毀損について特段扱いを分けていないので、課せられる義務は変わりません。

ありがとうございます。そのとおりですね。これは佐々木さんにお伺いしたいのですが、ランサムウェア対応と個人データ漏えい対応について、何か特徴的なことはありますでしょうか。

ランサムウェアは、初動対応が今までと大幅に異なる類型の一つだと思っています。早いものだと、侵入して数時間から数日の間に、情報の窃取・データの暗号化・リークサイトでの暴露までされてしまいます。企業がランサムウェア攻撃を認知したタイミングとほぼ同タイミングでリークサイト掲載を通じて漏えいが発覚したというケースも多く、個人データの漏えいがあったという前提で報告対応をする必要があると思います。

ここは私も悩ましいと思っておりまして、ランサムウェアに感染したということだけがわかっている場合、それが情報窃取を伴うものなのかどうか、情報窃取を伴うものであるとして、実際に窃取されたのかどうか、というところを判断することが難しい点が悩ましいですね。これは、ランサムウェア攻撃を受けた場合に、報告義務が発生する「知ったとき」がいつなのか、という論点とも絡んできますね。

ランサムウェアの種別によっては、仮に暗号化被害を認知した時点ではまだリークサイトに漏えい情報の掲載がなされていなかったとしても、今までの犯行履歴からして、確実に情報を窃取していて、数日以内にリークサイトで暴露されてしまう可能性が高いというものもありますので、その類型のランサムウェア被害の場合は漏えい前提で対応した方が良いように思います。

通常は、ランサムウェアの種別までは企業自身は把握できないと思うので、セキュリティベンダに尋ねることになりますでしょうか。

仰るとおり、そこは専門知見を持つ組織に聞いていただく必要があります。ただ、ランサムウェア感染の対応をベンダに依頼する場合、即応対応をしてもらえるかどうかはベンダによって異なると思っています。インシデント対応を専業でやっているセキュリティベンダなら動きが速いのですが、そうでないベンダだと、スピード感が間に合わないケースもあるように思っています。ランサムウェア感染が発覚してから数日後にベンダに相談というのは遅いですし、ベンダに調査依頼をかけて契約して、それから結果を見てから考える、という悠長なこともできません。ランサムウェア対応においては、復旧対応に軸足が置かれ、当局への対応は後回しにされがちですが、改正個人情報保護法の下だと、そうした復旧対応の中でも、3~5日以内に速報を出すかどうかを判断しなければならないので、それを踏まえた対応が必要となるはずなのですが、冒頭に申し上げたとおり、現時点では、事業者自身がそこまで意識できていないように思っています。

ランサムウェアがどのような挙動をするかは、確かに企業自身では判断できないと思いますので、ベンダに聞いていただくか、まさにJPCERT/CCにインシデント対応依頼をして尋ねるのも選択肢ですね。佐々木さんが触れなかったので私の方で触れておきますが、JPCERT/CCは、近年のランサムウェアの脅威の増加も踏まえて、「侵入型ランサムウェア攻撃を受けたら読むFAQ」という特設ページを公開しています。ランサムウェアを受けた場合の対応について簡潔かつ網羅的にまとまっているので、感染したらまずここを読みましょう。私もクライアントによくこのページを案内しています。

7 最近の脅威② マルウェア「Emotet」

最近また猛威を振るっているEmotetにも触れましょう。Emotetは、企業が保有する連絡先情報やメール情報などを窃取することがありますから、その時点で個人データの漏えいがあったといえるケースが多いですし、例えば、自社がEmotetに感染したことを原因として、第三者をEmotetに感染させてしまった、という二次被害が発生するケースもあります。その際には賠償問題となるリスクもあると思います。佐々木さん、JPCERT/CCでも、Emotetに関する相談は多いでしょうか。すいません、結論はわかった上で敢えて聞いてますが。

感染の流行期といいますか、攻撃全体の波ごとに感染被害の「ピーク」があるんですが、そういった時期になると、普段対応しているチームだけでは対応がまわらなくなるので、別のチームを投入するぐらいに相談が多いですね。Emotet対応も、従来とは異なるスピード感でのインシデント対応が必要となる類型の一つと思っています。Emotetは、感染から1日以内に不審メールが取引先等にバンバン飛んでいきますので、短時間での対応が必要です。メールサーバーが乗っ取られて不審なメールが送られる可能性もあります。ベンダに依頼して対応して、というような従来の対応では間に合わないので、被害組織自身が、一定程度の初動対応を実施する必要があります。そうした特徴を踏まえ、JPCERT/CCでは、「マルウェアEmotetの感染再拡大に関する注意喚起」という特設ページを作り、担当者が対応に関するノウハウを紹介する動画をYoutubeで公開しています。Emotetに関する動画の再生回数は段違いで、それだけ被害者が非常にたくさんいるということだと思っています。

ありがとうございます。弊所でも多く相談を受けているところですが、やはり感染してしまっている事業者の数はかなり多いという実感があります。さて、こちらも、感染拡大に伴う民事責任等を検討すると、それだけで数時間は対談できそうですので、感染した企業の個人情報保護法上の対応に絞ってお話をさせていただきます。Emotetに感染すると、感染した端末に保存されていたメールデータやアドレス帳に登録されていた情報等が窃取されると言われています。これらは前提として、報告義務が生じる「個人データ」の漏えいにあたるでしょうか。北山弁護士、いかがでしょう。

今の質問の趣旨は、「個人情報」か「個人データ」か、という質問であると理解しました。報告義務の対象は「個人データ」なので、個人データではない「個人情報」の漏えいがあったとしても法的には報告義務はないということですね。今挙げてもらったものは、「個人情報」であることは前提としてよいと思います。特定の個人情報を容易に検索できるように体系的に構成されているかどうかで、個人データに該当するかどうかが変わりますが、その点で申し上げると、まず、アドレス帳は体系的に構成されたデータですので、それを事業に使っているなら個人データに当たることは疑いないと思います。メールデータについてはちょっと微妙ですね。ただ、メールソフトの機能として、特定の送信元や送信先を基準に並べ替えたり、メールデータの検索ができたりしますので、個人データであることを前提に対応した方が良いのではないでしょうか。

ありがとうございます。確かにギリギリ詰めるとメールデータは「個人データ」ではないと解する余地はあると思いますが、基本的には、様々なデータが漏えいしており、その一部には少なくとも個人データが含まれているという前提で対応した方がよいかと思います。他にもEmotetは、感染した被害組織によるメール送信先(Emotet未感染)になりすますこともあるというのが怖いところだな、と思っています。つまり、第三者から、「あなたになりすましたメールがこちらに届いた」という連絡を受けたとしても、実はその連絡を受けた組織はEmotetに感染してないという場合があり得るので、感染しているかしていないかがわかりづらい、ひいては、個人データの漏えい等があるかどうかがわからないのではと思います。

蔦先生のおっしゃる通り、Emotetの感染流行に対して社会全体での対応を難しくさせている背景として、「関係者のうちだれが感染したのかわかりにくい」戦術を攻撃者が取っていることが挙げられます。JPCERT/CCは、Emotet感染の有無を確認するための「Emocheck」というツールを公開していますので、こちらで確認いただくのがよいかと思います。ただし、Emotetは、逐次バージョンアップ版が投入されており、様々なセキュリティ対策を突破するためのバージョンアップ等が行われています。JPCERT/CCが公開したEmocheckも回避するためのバージョンアップ版がこれまでも登場しています。Emocheck側も、回避されないようにするため等のバージョンアップを何度か行っていますが、こちらがバージョンアップすると向こうもそれを回避するためのバージョンアップを行うなど、いたちごっこになっています。JPCERT/CCは、最新のEmotetを検知するためのバージョンをどんどん追加で投入していますので、Emocheckをご使用いただく際には、是非最新版を確認いただければと思います。

8 最後に

では、そろそろお時間となりますので、今回の対談はこのあたりで終了とさせていただきたいと思います。サイバーセキュリティ対策の重要性が高まる中、個人データ漏えい等対応と密接に関わってくることは明白であると思いますし、私も本日議論させていただいて非常に勉強になりました。佐々木さん、本日は誠にありがとうございました。どうぞ引き続きよろしくお願い致します。

ありがとうございました。

※1

○サイバーセキュリティ基本法施行令

(法第三十一条第一項第二号の政令で定める法人)

第五条 法第三十一条第一項第二号の政令で定める法人は、一般社団法人JPCERTコーディネーションセンター(平成十五年三月十八日に有限責任中間法人JPCERTコーディネーションセンターという名称で設立された法人をいう。)とする。

※2

○「個人情報の保護に関する法律についてのガイドライン(通則編、外国にある第三者への提供編、第三者提供時の確認・記録義務編及び匿名加工情報編)の一部を改正する告示」等に関する意見募集の結果について(令和3年8月2日)別紙2-1(通則編)意見番号163、164参照

「本ガイドライン(通則編)案3-5-3-1 (※3)(エ)は、「漏えい等のおそれ」について連絡を受けた場合であり、「脆弱性がある」旨の連絡だけでは直ちにこれに該当しないと考えられます」

https://public-comment.e-gov.go.jp/servlet/Public?CLASSNAME=PCM1040&id=240000069&Mode=1